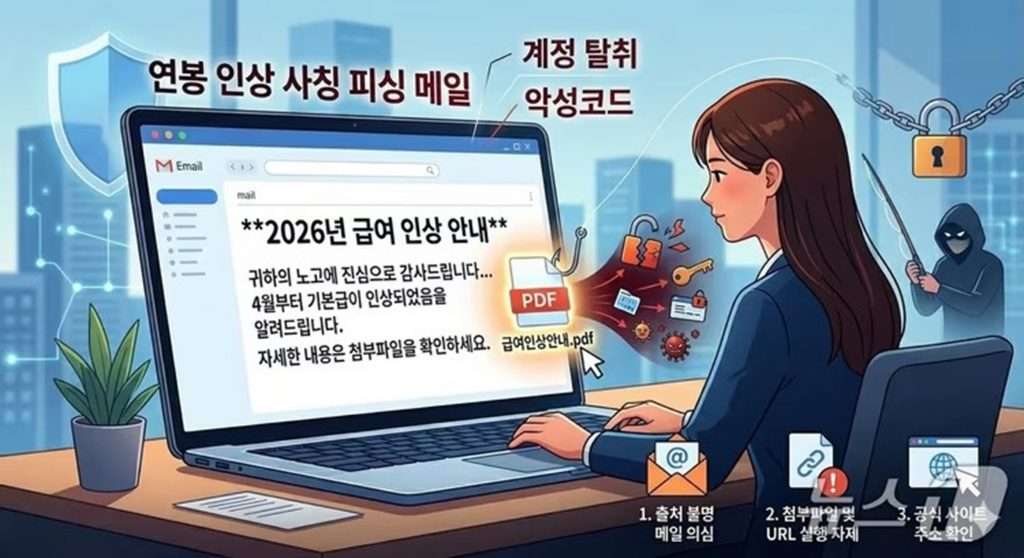

「2026年給与引き上げのお知らせ」――。一見すると朗報に見えるメールが、実は悪意あるフィッシングだったというケースが相次いでいる。韓国で給与通知を装ったメールが拡散し、アカウント情報の窃取やマルウェア感染などの被害への警戒が高まっている。

会社員は今月1日、社内アカウントを装った「給与引き上げ案内」メールを受信した。内容には「添付ファイルで詳細を確認」とあり、不審に思ってダウンロードを控えたところ、実際には会社が送信したものではない偽メールであることが分かった。

業界によると、「2026年給与引き上げ」「3月給与明細」などの件名を用いたメールが多数出回っている。本文では「基本給が引き上げられました」「日頃のご尽力に感謝します」など、実際の人事通知に似た文言で受信者の警戒心を下げる手口が使われている。

これらのメールは企業の内部アカウントを装い、PDFなどの添付ファイルを開かせる構成が特徴だ。ファイルを開いたりリンクをクリックした場合、マルウェア感染やログイン情報の流出につながる恐れがある。

特に今回の事例では、「昇給」という関心の高いテーマと、冗談が許されるとされるエイプリルフールのタイミングを利用した、いわゆるソーシャルエンジニアリングの手法が使われていると分析されている。

Barracuda Networksの報告によると、分析した約6億7000万通のメールのうち、およそ25%が悪性またはスパムに分類されており、メールが依然として主要なサイバー攻撃経路である実態が浮き彫りになっている。

さらに近年はAIを活用し、自然な文章や実在の業務メールに近い形式を再現したフィッシングも増えている。見分けるのが難しくなっており、企業の内部アカウントが乗っ取られた場合には、二次的な攻撃や社内システム侵入など被害拡大のリスクも高い。

AhnLabは、出所不明のメールに添付されたファイルやリンクは開かず、必ず公式サイトを確認することや、OSやソフトに最新のアップデートを適用すること、アカウントごとに異なるパスワードを設定することなど、基本的なセキュリティ対策の徹底を呼びかけている。

専門家は、給与や人事に関するメールほど疑って確認する習慣が重要だとして、慎重な対応を求めている。

(c)news1